Insinyur jaringan, sacara kasat mata, ngan saukur "buruh téknis" anu ngawangun, ngaoptimalkeun, sareng ngungkulan masalah jaringan, tapi kanyataanna, urang téh "garis pertahanan munggaran" dina kaamanan siber. Laporan CrowdStrike 2024 nunjukkeun yén serangan siber global ningkat 30%, kalayan perusahaan Cina ngalaman karugian anu ngaleuwihan 50 milyar yuan kusabab masalah kaamanan siber. Klien teu paduli naha anjeun spesialis operasi atanapi kaamanan; nalika kajadian jaringan kajantenan, insinyur éta anu mimiti nanggung jawab. Teu acan deui diadopsina jaringan AI, 5G, sareng awan sacara lega, anu parantos ngajantenkeun metode serangan peretas beuki canggih. Aya postingan populér di Zhihu di Cina: "Insinyur jaringan anu henteu diajar kaamanan motong rute kaburna sorangan!" Pernyataan ieu, sanaos kasar, leres.

Dina tulisan ieu, kuring bakal nyayogikeun analisis anu lengkep ngeunaan dalapan serangan jaringan umum, ti prinsip sareng studi kasusna dugi ka strategi pertahanan, ngajagana sapraktis mungkin. Naha anjeun pendatang anyar atanapi veteran anu berpengalaman anu hoyong ningkatkeun kamampuan anjeun, pangaweruh ieu bakal masihan anjeun langkung seueur kontrol kana proyék anjeun. Hayu urang mimitian!

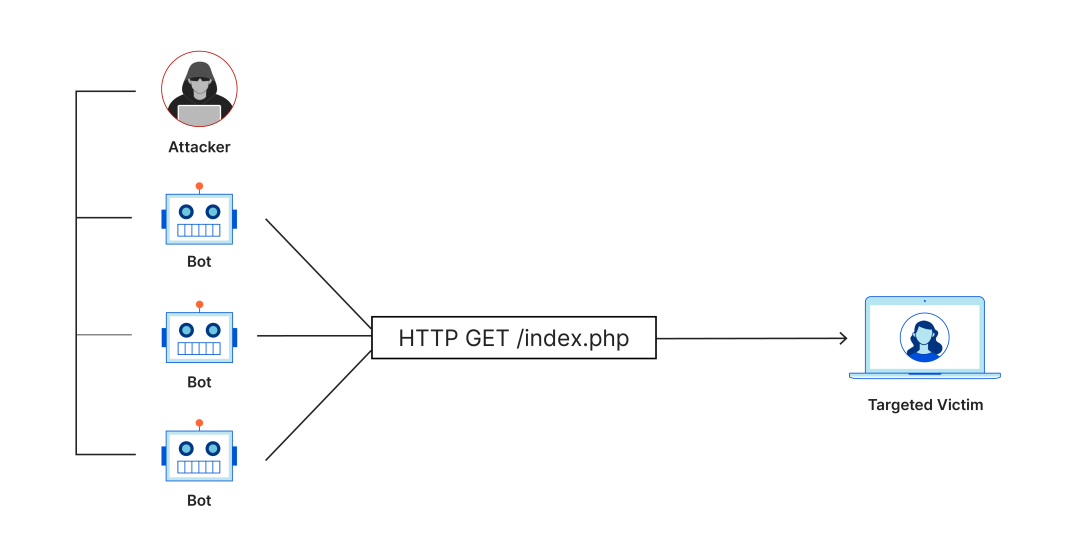

Serangan DDoS No.1

Serangan Distributed Denial-of-Service (DDoS) ngaleuleuskeun server atanapi jaringan target ku lalu lintas palsu anu ageung, ngajantenkeun éta henteu tiasa diaksés ku pangguna anu sah. Téhnik umum kalebet SYN flooding sareng UDP flooding. Dina taun 2024, laporan Cloudflare nunjukkeun yén serangan DDoS nyumbang 40% tina sadaya serangan jaringan.

Dina taun 2022, hiji platform e-commerce ngalaman serangan DDoS sateuacan Singles' Day, kalayan lalulintas puncak ngahontal 1Tbps, nyababkeun situs wéb éta ngadat salami dua jam sareng nyababkeun karugian puluhan juta yuan. Babaturan kuring anu tanggung jawab kana tanggap darurat sareng ampir-ampiran lieur ku tekanan éta.

Kumaha carana nyegahna?

○Pembersihan Aliran:Nyebarkeun layanan panyalindungan CDN atanapi DDoS (anjeun panginten peryogi Mylinking™ Inline Bypass Tap/Switch) pikeun nyaring lalu lintas jahat.

○Redundansi Bandwidth:Cadangan 20%-30% bandwidth pikeun ngungkulan lonjakan lalu lintas anu dadakan.

○Alarm Pemantauan:Anggo alat-alat (anjeun panginten peryogi Mylinking™ Network Packet Broker) pikeun ngawas lalu lintas sacara real time sareng waspada kana sagala gangguan.

○Rencana DaruratGawé bareng jeung ISP pikeun gancang ngaganti jalur atawa meungpeuk sumber serangan.

Injeksi SQL No.2

Peretas nyuntikkeun kode SQL jahat kana kolom input situs wéb atanapi URL pikeun maok inpormasi database atanapi ngaruksak sistem. Dina taun 2023, laporan OWASP nyatakeun yén injeksi SQL tetep janten salah sahiji tina tilu serangan wéb anu paling luhur.

Website perusahaan leutik nepi ka sedeng dibobol ku hacker anu nyuntikkeun pernyataan "1=1", sahingga gampang meunangkeun kecap akses administrator, sabab website éta gagal nyaring input pangguna. Engkéna kapanggih yén tim pamekar teu nerapkeun validasi input pisan.

Kumaha carana nyegahna?

○Pamundut anu diparameterisasi:Pamekar backend kedah nganggo pernyataan anu tos disiapkeun pikeun nyingkahan ngahijikeun SQL sacara langsung.

○Departemén WAF:Firewall aplikasi wéb (sapertos ModSecurity) tiasa meungpeuk pamundut jahat.

○Audit Rutin:Anggo alat-alat (sapertos SQLMap) pikeun nyeken kerentanan sareng ngadamel cadangan database sateuacan nambal.

○Kontrol Aksés:Pamaké basis data ngan ukur kedah dibéré hak istimewa minimum pikeun nyegah kaleungitan kontrol sapinuhna.

Serangan Cross-site Scripting (XSS) No.3

Serangan cross-site scripting (XSS) maok cookies pangguna, ID sési, sareng skrip jahat anu sanés ku cara nyuntikkeun kana halaman wéb. Éta dikategorikeun kana serangan anu dipantulkeun, disimpen, sareng dumasar DOM. Dina taun 2024, XSS nyumbang 25% tina sadaya serangan wéb.

Hiji forum gagal nyaring koméntar pangguna, anu ngamungkinkeun peretas nyelapkeun kode skrip sareng maok inpormasi login ti rébuan pangguna. Kuring parantos ningali kasus dimana klien diperas pikeun CNY500,000 yuan kusabab ieu.

Kumaha carana nyegahna?

○Panyaringan input: Ngahindarkeun input pangguna (sapertos encoding HTML).

○Strategi CSP:Aktipkeun kawijakan kaamanan eusi pikeun ngawatesan sumber skrip.

○Protéksi panyungsi:Setel header HTTP (sapertos X-XSS-Protection) pikeun meungpeuk skrip jahat.

○Scan Alat:Anggo Burp Suite pikeun rutin mariksa kerentanan XSS.

No.4 Ngabongkar Sandi

Peretas meunangkeun kecap akses pangguna atanapi administrator ngalangkungan serangan brute-force, serangan kamus, atanapi rékayasa sosial. Laporan Verizon taun 2023 nunjukkeun yén 80% tina panyusupan siber aya hubunganana sareng kecap akses anu lemah.

Router hiji pausahaan, anu nganggo kecap akses standar "admin," gampang diaksés ku hacker anu masang backdoor. Insinyur anu kalibet teras dipecat, sareng manajerna ogé dianggap tanggung jawab.

Kumaha carana nyegahna?

○Sandi anu rumit:Paksakeun 12 karakter atanapi langkung, campuran hurup kapital, angka, sareng simbol.

○Autentikasi Multi-faktor:Aktipkeun MFA (sapertos kode verifikasi SMS) dina alat-alat penting.

○Manajemén Sandi:Anggo alat (sapertos LastPass) pikeun ngatur sacara terpusat sareng robih sacara rutin.

○Watesan Usaha:Alamat IP dikonci saatos tilu usaha login anu gagal pikeun nyegah serangan brute-force.

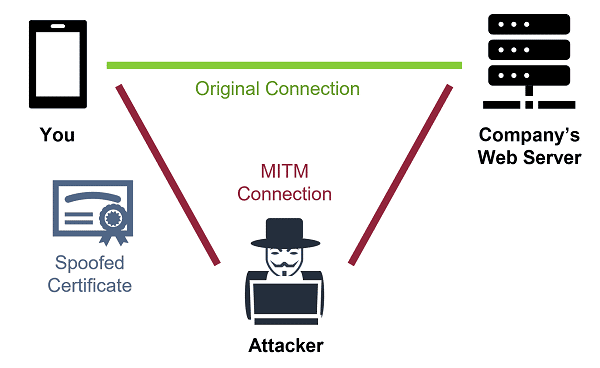

Serangan Lalaki-di-tengah No.5 (MITM)

Hacker campur tangan antara pangguna sareng server, nyegat atanapi ngarobih data. Ieu umum dina Wi-Fi umum atanapi komunikasi anu teu dienkripsi. Dina taun 2024, serangan MITM nyumbang 20% tina sniffing jaringan.

Wi-Fi hiji warung kopi dibobol ku peretas, anu nyababkeun pangguna kaleungitan puluhan rébu dolar nalika datana dicegat nalika lebet ka situs wéb bank. Insinyur engké mendakan yén HTTPS henteu ditegakkeun.

Kumaha carana nyegahna?

○Paksakeun HTTPS:Situs wéb sareng API dienkripsi nganggo TLS, sareng HTTP ditumpurkeun.

○Verifikasi Sertifikat:Anggo HPKP atanapi CAA pikeun mastikeun sertipikatna tiasa dipercaya.

○Protéksi VPN:Operasi anu sénsitip kedah nganggo VPN pikeun énkripsi lalu lintas.

○Protéksi ARP:Awasi tabel ARP pikeun nyegah spoofing ARP.

Serangan Phishing No.6

Peretas nganggo email, situs wéb, atanapi pesen téks palsu pikeun nipu pangguna supados ngungkabkeun inpormasi atanapi ngaklik tautan jahat. Dina taun 2023, serangan phishing nyumbang 35% tina insiden kaamanan siber.

Saurang pagawé perusahaan nampi email ti batur anu ngaku bosna, anu ménta transfer artos, sareng tungtungna kaleungitan jutaan. Engkéna kapanggih yén domain email éta palsu; pagawé éta teu acan mastikeunana.

Kumaha carana nyegahna?

○Pelatihan Karyawan:Ngalaksanakeun pelatihan kasadaran kaamanan siber sacara rutin pikeun ngajarkeun kumaha cara ngaidentipikasi email phishing.

○Nyaring Surelek:Pasangkeun gateway anti-phishing (sapertos Barracuda).

○Verifikasi Domain:Pariksa domain pangirim sareng aktipkeun kawijakan DMARC.

○Konfirmasi Ganda:Operasi anu sénsitip meryogikeun verifikasi via telepon atanapi langsung.

Ransomware No.7

Ransomware ngenkripsi data korban sareng nungtut tebusan pikeun dekripsi. Laporan Sophos taun 2024 nunjukkeun yén 50% bisnis di sakumna dunya ngalaman serangan ransomware.

Jaringan rumah sakit dibobol ku ransomware LockBit, nyababkeun paralisis sistem sareng eureunna operasi. Para insinyur nyéépkeun saminggu pikeun mulangkeun data, sareng ngalaman karugian anu lumayan ageung.

Kumaha carana nyegahna?

○Cadangan Rutin:Cadangan data penting di luar lokasi sareng uji coba prosés pamulihan.

○Manajemén Patch:Apdet sistem sareng parangkat lunak gancang-gancang pikeun nutupan karentanan.

○Pemantauan Paripolah:Anggo alat EDR (sapertos CrowdStrike) pikeun ngadeteksi paripolah anu teu normal.

○Jaringan Isolasi:Ngabagi-bagi sistem anu sénsitip pikeun nyegah panyebaran virus.

Serangan Nol-dinten Nol No.8

Serangan zero-day ngamangpaatkeun kerentanan perangkat lunak anu teu diungkabkeun, janten hésé pisan dicegah. Dina taun 2023, Google ngalaporkeun kapanggihna 20 kerentanan zero-day anu résiko tinggi, seueur di antarana dianggo pikeun serangan ranté suplai.

Hiji pausahaan anu nganggo parangkat lunak SolarWinds kakeunaan kerentanan zero-day, anu mangaruhan sakumna ranté suplaina. Para insinyur teu daya teu upaya sareng ngan ukur tiasa ngantosan patch.

Kumaha carana nyegahna?

○Deteksi Intrusi:Pasangkeun IDS/IPS (sapertos Snort) pikeun ngawaskeun lalu lintas anu teu normal.

○Analisis Kotak Pasir:Anggo sandbox pikeun ngasingkeun file anu curiga sareng nganalisis paripolahna.

○Intelijen Ancaman:Langganan layanan (sapertos FireEye) kanggo kéngingkeun inpormasi kerentanan pangénggalna.

○Hak Istimewa Pangsaéna:Watesan idin parangkat lunak pikeun ngirangan permukaan serangan.

Rerencangan anggota jaringan, serangan naon waé anu anjeun kantos mendakan? Sareng kumaha anjeun nangananana? Hayu urang bahas ieu babarengan sareng damel bareng pikeun ngajantenkeun jaringan urang langkung kuat!

Waktos posting: 05-Nop-2025